infraestructura excepcional.

extraordinarios

resultados.

1,100+

Centros de datos conectados

230+

Ciudades conectadas

250+

Cloud POPs en todo el mundo

58

NPS GLOBAL

32,000+

edificios conectados

1,100+

Centros de datos conectados

230+

Ciudades conectadas

250+

Cloud POPs en todo el mundo

58

NPS GLOBAL

32,000+

edificios conectados

Quiénes somos

Por qué Colt

Nos comprometemos a simplificar la complejidad.

Brindamos un futuro en el que cada interacción sea sencilla.

Donde la complejidad desaparece y el progreso se produce al instante.

GANA TIEMPO PARA CENTRARtE EN LO QUE IMPORTA.

La red como servicio te permite centrarte en lo que realmente importa, mientras te ofrece el control, el alcance, la seguridad y la flexibilidad que tu empresa necesita.

LIDERANDO EL CAMINO EN SOSTENIBILIDAD.

Nuestro último informe de sostenibilidad refleja todo lo que hemos avanzado y lo que aún nos queda por lograr: hemos alcanzado hitos importantes, pero todavía queda mucho camino por recorrer.

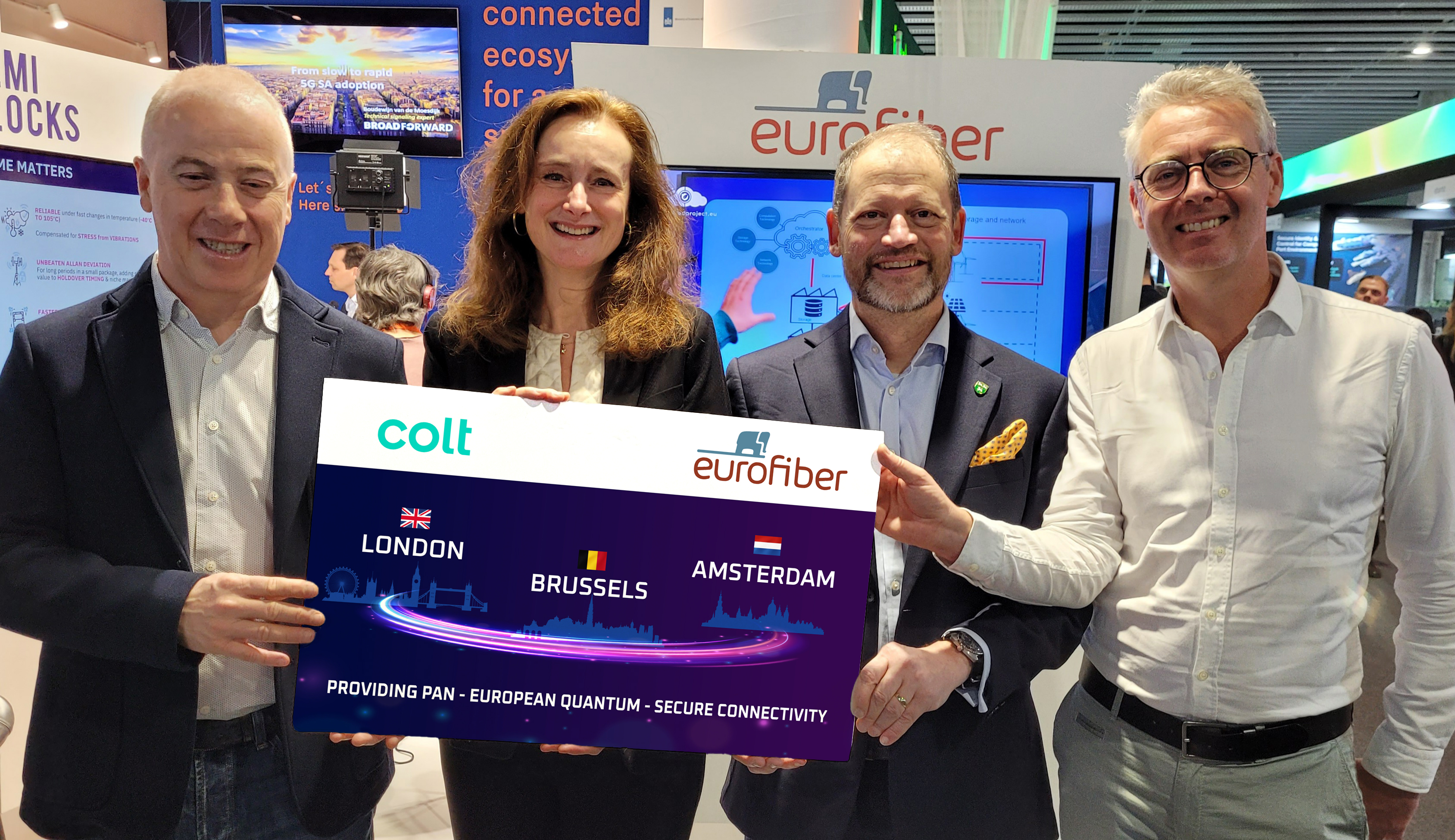

VIAJA HACIA LAS REDES CUÁNTICAS SEGURAS.

Cómo proteger tu información más valiosa mientras circula por sedes, redes globales y la nube.

Historias de clientes

«Para nosotros es importante facilitar la entrega de activos a los productores cinematográficos para crear condiciones equitativas. Estamos muy contentos de confiar en Colt desde hace

«El servicio de conectividad en la nube de Colt nos ha permitido transmitir grandes volúmenes de datos de reservas y billetes a nuestro sistema de análisis rápida y fiablemente».

«La infraestructura de red de alta calidad y baja latencia de Colt y el soporte ininterrumpido nos brindan tranquilidad y nos permiten concentrarnos en ofrecer la emoción del deporte».

Nuestra experiencia en el sector

Mercados capitales

Servicios de red flexibles que le ayudan a hacer frente a las interrupciones y a mantenerse competitivo.

INDUSTRIA

Uniendo los mundos de TI y OT para ofrecer servicios a sus empleados y clientes.

Farma

Infraestructura digital segura, global y confiable para mantenerse a la vanguardia de la competencia.

Venta minorista

Deleite a sus clientes, administre sitios remotos y brinde una experiencia memorable.

Defensa

Transforme la infraestructura digital, incorpore la seguridad y aumente la resiliencia.

Transportes

y logística

Soluciones de infraestructura digital confiables y seguras dondequiera que las necesite.

Perspectivas relacionadas

Lo extraordinario, se hace común.

Nos hacemos cargo de la complejidad diaria para que puedas romper con la rutina y abrir paso a lo verdaderamente extraordinario, todos los días.